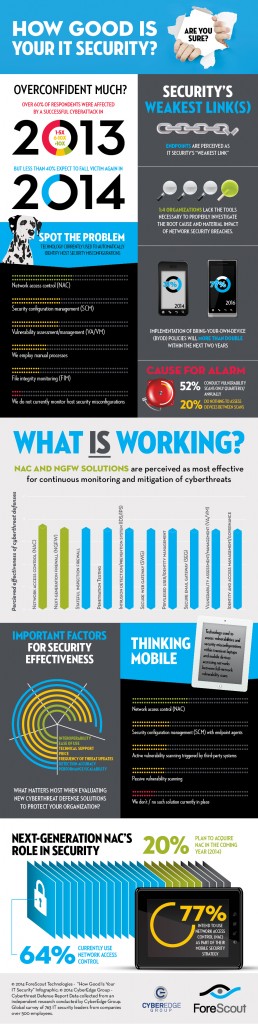

ปัจจุบันนี้ความปลอดภัยบนระบบเครือข่ายขององค์กรต่างๆ ถือเป็นปัจจัยสำคัญที่จะทำให้ธุรกิจดำเนินไปได้อย่างราบรื่น เนื่องจากในการดำเนินธุรกิจทุกวันนี้ ระบบเครือข่ายมีความสำคัญเป็นอย่างมากในการทำให้พนักงานแต่ละคนสามารถทำงานได้อย่างมีประสิทธิภาพ ดังนั้นการโจมตีต่างๆ ที่อาจเกิดขึ้นโดยตั้งใจหรือไม่ตั้งใจก็ตาม ต่างส่งผลให้การทำงานของพนักงานในระบบเครือข่ายต้องหยุดชะงักลง หรือในกรณีที่เลวร้ายมากๆ องค์กรอาจสูญเสียข้อมูลสำคัญ หรือการซื้อขายระหว่างองค์กรกับลูกค้าหรือคู่ค้าอาจเกิดความผิดพลาดได้ เทคโนโลยีต่างๆ จึงถูกสร้างขึ้นมามากมายเพื่อป้องกันเหตุร้ายเหล่านี้ ไม่ว่าจะเป็น Next Generation Firewall, Next Generation IPS, NAC, Network Monitoring, Endpoint Control, Anti-virus, Proxy รวมถึงระบบ SIEM และ Log ที่ทำหน้าที่รวบรวมข้อมูลต่างๆ ที่เกิดขึ้นในระบบเครือข่าย สำหรับให้ผู้ดูแลระบบได้ติดตามเฝ้าระวังภัยต่างๆ ที่อาจเกิดขึ้นในระบบเครือข่ายได้

แต่ในความเป็นจริงแล้ว ปัญหาต่างๆ ที่เกิดขึ้นในระบบเครือข่าย กว่า 90% นั้นเกิดขึ้นที่เครื่องลูกข่าย (Client Machine) ทั้งสิ้น ไม่ว่าจะเป็นการโจมตีระบบเครือข่ายอย่างไม่ตั้งใจอันเนื่องมาจาก Virus และ Malware, การโจมตีระบบเครือข่ายอย่างตั้งใจโดยฝีมือของ Hacker, การเข้าใช้งานของผู้ใช้งานภายนอกองค์กรเช่น Guest และ Contractor, การนำอุปกรณ์ส่วนตัวต่างๆ มาใช้งาน ไม่ว่าจะเป็น iPhone, iPad หรือ Android ซึ่งปัญหาทั้งหมดนี้ไม่สามารถถูกตรวจจับและแก้ไขได้จากเทคโนโลยี Security ที่มีในปัจจุบัน ที่มักจะทำการตรวจสอบความปลอดภัยในการเข้าถึงเครื่องแม่ข่าย (Server) ต่างๆ หรือใช้งาน Internet เท่านั้น และจะสร้างงานให้กับผู้ดูแลระบบในการแก้ไขปัญหาอย่างไม่รู้จักจบสิ้น ไม่ว่าจะเป็นการอัพเดต Security Patch ต่างๆ ให้กับเครื่องของผู้ใช้งานเพื่อลดอัตราการเกิดปัญหาลง, การค้นหาว่า Virus และ Worm ทำการโจมตีจากเครื่องไหน, การค้นหาหลักฐานว่าผู้ที่กระทำผิดคือใคร, การจัดการกับการยืนยันตัวตนของผู้ใช้งานภายนอกองค์กร รวมถึงการจัดการจำกัดสิทธิ์การนำอุปกรณ์ภายนอกมาใช้ภายในองค์กร ทำให้ผู้ดูแลระบบไม่มีเวลามากพอสำหรับการทำงานอื่นๆ อีกเลย

ด้วยเหตุนี้ Automated Security Control หรือที่เรียกย่อกันว่า ASC จึงเข้ามามีบทบาทในระบบเครือข่ายระยะหลังเป็นอย่างมากในทุกประเทศทั่วโลก โดยเฉพาะประเทศที่ใส่ใจทางด้านความปลอดภัยและความลื่นไหลในการทำงานของพนักงานในระบบเครือข่าย ตัวอย่างในเอเชียนั้นได้แก่ ญี่ปุ่น, อินเดีย และเกาหลี ซึ่งมีการใช้ระบบ IT ในการดำเนินธุรกิจกันเป็นจำนวนมาก ส่งผลให้ความปลอดภัยบนเครื่องลูกข่ายทั้งหมดนั้นมีความสำคัญไม่แพ้กับความปลอดภัยของเครื่องแม่ข่ายเลยทีเดียว

อะไรคือ Automated Security Control

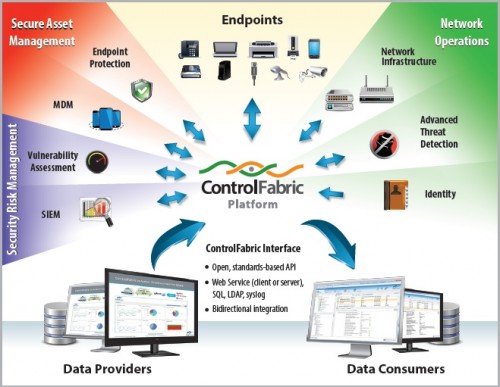

แนวคิดของ Automated Security Control คือการควบคุมความปลอดภัยทั้งหมดในระบบเครือข่ายให้เป็นไปตามแผนการที่ผู้ดูแลระบบวางเอาไว้โดยอัตโนมัติ โดยระบบ Automated Security Control จะทำการตรวจสอบข้อมูลและการทำงานของเครื่องแม่ข่ายและเครืองลูกข่ายทั้งหมด พร้อมทั้งควบคุมสิทธิ์การเข้าถึงระบบเครือข่าย และควบคุมพฤติกรรมทางด้านความปลอดภัย รวมถึงทำการแก้ไขช่องโหว่ต่างๆ ให้โดยอัตโนมัติทั้งหมด ทำให้ผู้ดูแลระบบสามารถลดความเสี่ยงในการเกิดปัญหา, เพิ่มความเร็วในการแก้ไขปัญหา และลดปริมาณงานที่มากล้นลงได้อย่างง่ายดาย ซึ่งในหลายๆ องค์กรที่มีอัตราส่วนผู้ดูแลระบบ 1 คน ต่อผู้ใช้งาน 100 คนขึ้นไปนั้น ระบบ Automated Security Control ถือได้ว่าเป็นหัวใจสำคัญทางด้านความปลอดภัยเลยทีเดียว

ความสามารถของระบบ Automated Security Control

ระบบ Automated Security Control นั้น ถือว่าเป็นหนึ่งในระบบทางด้านความปลอดภัยที่มีความสามารถมากที่สุดระบบหนึ่ง โดยในภาพรวมแล้ว ระบบ Automated Security Control จะมีความสามารถหลักๆ ด้วยกัน 4 กลุ่ม ดังนี้

1. ควบคุมสิทธิ์การเข้าถึงระบบเครือข่าย – Network Access Control (NAC)

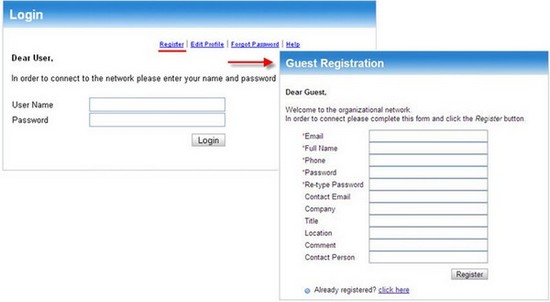

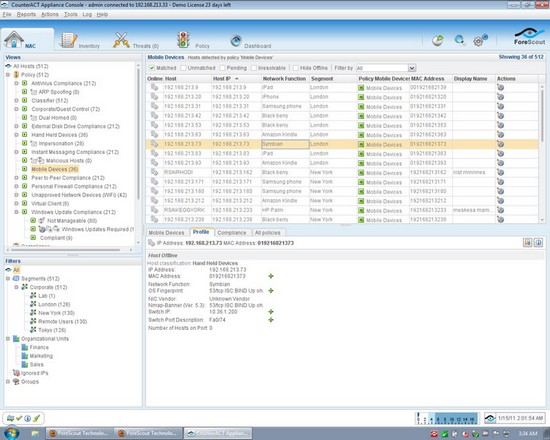

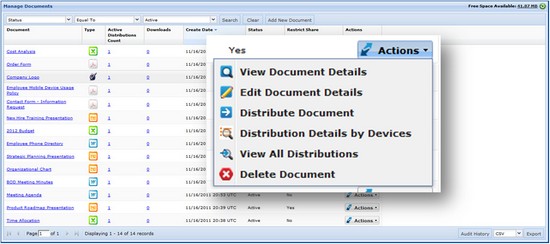

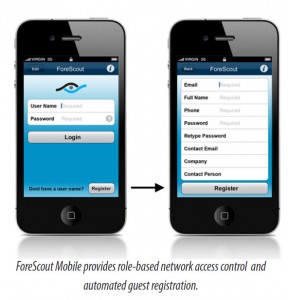

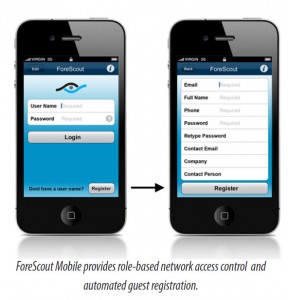

Automated Security Control เอง ถูกเรียกในอีกชื่อหนึ่งว่าเป็น Next Generation NAC เนื่องจากสามารถทำหน้าที่เป็น NAC ได้อย่างสมบูรณ์ด้วยในตัว ซึ่งสามารถทำการตรวจสอบและจำแนกประเภทของอุปกรณ์ที่มีในระบบเครือข่ายได้ (Real Time Network Monitoring), ทำการยืนยันตัวตนหลากหลายวิธีการสำหรับผู้ใช้งานหลายรูปแบบพร้อมๆ กันได้ (Authentication and Single Sign-on), กำหนดสิทธิ์การเข้าถึงระบบเครือข่ายหลังยืนยันตัวตนได้ (Authorization), จัดเก็บเหตุการณ์ต่างๆ ที่เกิดขึ้นในระบบเครือข่ายได้ (Accounting), บริหารจัดการฐานข้อมูลและการยืนยันตัวตนของผู้ใช้งานชั่วคราวได้ (Guest Management)

ในขณะเดียวกัน ถ้าในระบบเดิมมีการยืนยันตัวตนด้วยวิธีการอื่นๆ อยู่แล้ว ระบบ Automated Security Control ก็สามารถทำงานร่วมกับระบบยืนยันตัวตนที่มีอยู่เดิมได้ เพื่อช่วยในการกำหนดสิทธิ์ และควบคุมความปลอดภัยด้วยความสามารถอื่นๆ ของ Automated Security Control ต่อไป

2. ควบคุมความปลอดภัยของอุปกรณ์พกพา – Mobile Security + BYOD

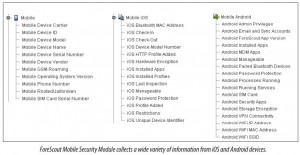

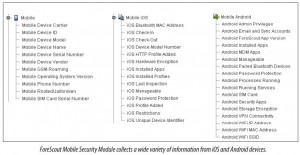

หนึ่งในเทรนด์ทางด้านความปลอดภัยที่มาแรงมากที่สุดในปี 2012 นี้ คือความปลอดภัยสำหรับการนำอุปกรณ์พกพาต่างๆ มาใช้ภายในองค์กร ไม่ว่าจะเป็น Smart Phone หรือ Tablet ก็ตาม ซึ่งการจำแนกประเภทอุปกรณ์, การยืนยันตัวตน, การกำหนดสิทธิ์, การบังคับเงื่อนไขความปลอดภัยต่างๆ สำหรับอุปกรณ์พกพาเหล่านี้ ยังถือได้ว่าเป็นเรื่องที่ใหม่มาก เพราะจากเดิมที่ในระบบเครือข่ายมีเพียงระบบปฏิบัติการเพียงแค่ Windows, Linux, Unix, Mac OS X ในวันนี้เราต้องให้ความสำคัญกับระบบปฏิบัติการบนอุปกรณ์พกพาอีกด้วย ไม่ว่าจะเป็น Apple iOS, Google Android, Nokia Symbian และ Blackberry ซึ่งจากสถิติโดยเฉลี่ยแล้วทุกวันนี้ในระบบเครือข่าย มีอุปกรณ์เหล่านี้มากถึง 41% ในระบบเครือข่ายหนึ่งๆ เลยทีเดียว

Automated Security Control จะทำการจำแนกประเภทของอุปกรณ์ลูกข่ายทั้งหมด และแยกการควบคุมระหว่างเครื่องลูกข่ายที่เป็น PC และ Notebook ออกจากการควบคุมอุปกรณ์พกพาต่างๆ ทำให้การกำหนดสิทธิ์และบังคับใช้นโยบายความปลอดภัยสำหรับอุปกรณ์พกพานั้นเกิดขึ้นได้จริง ทั้งการกำหนดสิทธิ์บนระบบเครือข่าย, การบังคับลง Software, การห้ามใช้งาน Software, การบังคับตั้ง Password, การจัดเก็บข้อมูลของอุปกรณ์และผู้ใช้งานเชิงลึก และอื่นๆ อีกมากมาย ต่างจากระบบความปลอดภัยอื่นๆ ในปัจจุบันที่ต้องทำการบังคับรวมกันทั้ง PC, Notebook และอุปกรณ์พกพา

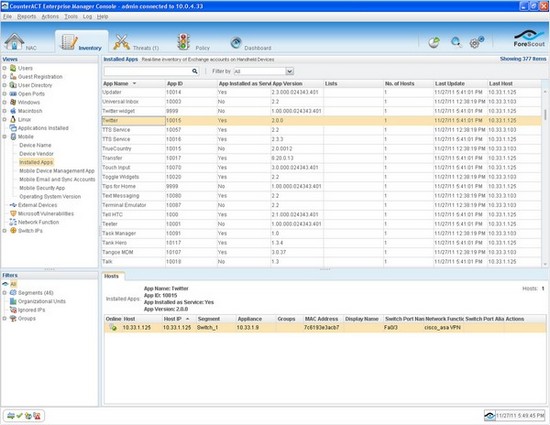

3. บังคับใช้งานความปลอดภัยบนเครื่องลูกข่าย – Endpoint Compliance

ทุกวันนี้การสร้างความปลอดภัยบนเครื่องลูกข่ายให้ได้มากที่สุดนั้น ต้องอาศัยการติดตั้ง Agent Software จำนวนมหาศาล ไม่ว่าจะเป็น Personal Firewall, Anti-virus, Anti-spyware, Data Leakage Protection, Backup Software, Client Management Software รวมถึง Encryption Software อีกด้วย ซึ่งผู้ดูแลระบบนั้นอาจไม่สามารถทำการควบคุมดูแลให้เครื่องลูกข่ายทั้งหมดสามารถติดตั้ง, ใช้งาน และอัพเดต Agent เหล่านี้ได้ตลอดเวลาอย่างแน่นอน

Automated Security Control จะทำหน้าที่ในการบังคับติดตั้ง Agent Software เหล่านี้ให้สำหรับอุปกรณ์ที่ยังไม่ติดตั้ง เช่น กรณีที่อุปกรณ์นั้นลง Windows มาใหม่ หรือกรณีที่ผู้ใช้งานทำการลบ Agent ทิ้งด้วยตนเอง, บังคับใช้งาน Agent เหล่านี้ให้ในกรณีที่ผู้ใช้งานทำการปิดการใช้งาน รวมถึงบังคับอัพเดต Agent เหล่านี้ให้เมื่อถึงเวลาที่กำหนด โดยสามารถทำงานร่วมกับ Agent ได้ทุกประเภท และสร้าง Script อัตโนมัติได้ตามต้องการ ทำให้ผู้ดูแลระบบลดงานทางด้านการดูแลเครื่องลูกข่ายลงไปได้เป็นอย่างมาก และยังคงบังคับใช้นโยบายความปลอดภัยได้ตามต้องการ

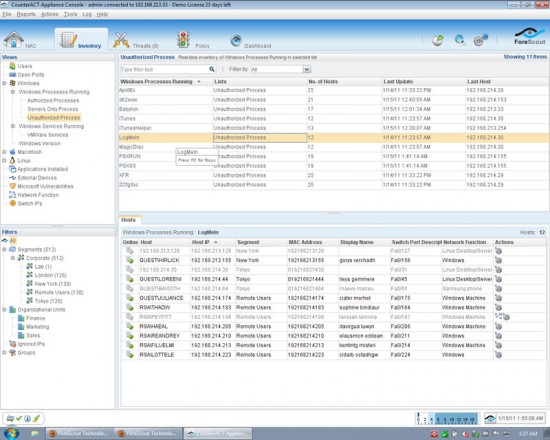

4. ป้องกันการโจมตีเครือข่ายแบบซับซ้อน – Advanced Threat Prevention (ATP)

Advanced Threat Prevention หรือย่อว่า ATP ถือได้ว่าเป็นอีกเทรนด์ทางด้านความปลอดภัยที่กำลังมาแรง เนื่องจากวิธีการที่ Hacker ใช้โจมตีกันทุกวันนี้มีความซับซ้อนสูงขึ้น เพื่อหลบเลี่ยงการตรวจจับจากอุปกรณ์ Firewall และ IPS ให้ได้นานที่สุด และประสบความสำเร็จในการโจมตีสูงสุด

Automated Security Control นั้นได้เข้ามามีบทบาทในการลดโอกาสการโจมตีระบบเครือข่ายสำเร็จลงได้ โดยการประยุกต์นำ Advanced Threat Prevention เข้ามาใช้ร่วมกับการตรวจสอบและบังคับนโยบายความปลอดภัยต่างๆ สร้างเป็นระบบ Internal IPS สำหรับการตรวจจับการโจมตีภายในระบบเครือข่ายโดยเฉพาะ และยับยั้งการโจมตีแบบซับซ้อนเพื่อหลบหลีก IPS ทั่วไปได้อีกด้วย รวมถึงยังทำหน้าที่ในการจัดเก็บข้อมูลหลักฐานการโจมตี และการเก็บ Log ไปพร้อมๆ กันอีกด้วย

ความคุ้มค่าของระบบ Automated Security Control

ระบบ Automated Security Control นั้นทำให้การเสริมความปลอดภัยให้ระบบเครือข่ายตามนโยบายความปลอดภัยที่ต้องการ เป็นไปได้อย่างอัตโนมัติ ทำให้ผู้ดูแลระบบไม่เสียเวลาในการจัดการแก้ไขปัญหาต่างๆ มากเท่าที่เคยเป็น และทำให้สามารถใช้งานระบบความปลอดภัยที่มีอยู่เดิมได้อย่างมีประสิทธิภาพมากยิ่งขึ้นอีกด้วย

ดังนั้นมูลค่าของระบบ Automated Security Control นั้น จึงเทียบเท่าได้กับการจ้างเจ้าหน้าที่สำหรับดูแลความปลอดภัยของเครื่องลูกข่ายทุกเครื่องแบบ 24 ชั่วโมง รวมกับการติดตั้งระบบ NAC, IPS, Advanced Threat Prevention, Endpoint Control, Mobile Security และ Network Monitoring พร้อมๆ กันนั่นเอง ในขณะที่ค่าใช้จ่ายของระบบ Automated Security Control นั้น ก็มีความคุ้มค่ามากกว่าการลงทุนดังที่กล่าวมาข้างต้นอย่างเห็นได้ชัดอีกด้วย ซึ่งเหตุผลนี้เองทำให้ Automated Security Control ได้รับความนิยมในองค์กรที่หลากหลาย รวมถึงได้ใช้งานจริงในสถาบันการเงินขนาดใหญ่ที่มีผู้ใช้งานกว่า 200,000 คนทั่วโลกอีกด้วย

เกี่ยวกับ ForeScout Technologies

ForeScout Technologies เป็นผู้นำทางด้านโซลูชันควบคุมความปลอดภัยแบบอัตโนมัติ โดยมีลูกค้าที่อยู่ใน Fortune 1000 และองค์กรต่างๆ มากมาย ด้วย ForeScout องค์กรต่างๆ สามารถเพิ่มประสิทธิภาพการทำงานและการเชื่อมต่อได้ โดยการอนุญาตให้ผู้ใช้งานสามารถเข้าถึงข้อมูลต่างๆ บนระบบเครือข่ายได้ตามสถานที่, วิธีการ และเวลาที่ต้องการ โดยไม่ลดระดับความปลอดภัยลง

ForeScout ได้รับรางวัลต่างๆ มากมาย ไม่ว่าจะเป็น Leader ใน Gartner NAC Magic Quadrant 2011, ได้รับรางวัล NAC Global Technology Innovation Award 2012 จาก Frost & Sullivan, SC Magazine Awards Best NAC 2012 และได้รับตำแหน่ง Leader จาก Forrester Wave: Network Access Control 2011 รวมถึงได้รับความไว้วางใจจากสถาบันการเงินชั้นนำแห่งหนึ่ง ให้ดูแลความปลอดภัยสำหรับผู้ใช้งานในองค์กรหลายแสนคนทั่วโลกอีกด้วย

สำหรับในประเทศไทย ForeScout ได้เคยติดตั้งใช้งานจริงให้กับระบบเครือข่ายหลากหลายองค์กร ตั้งแต่หน่วยงานขนาดกลางที่มีผู้ใช้งาน 100 คน จนถึงหน่วยงานขนาดใหญ่ที่มีผู้ใช้งานมากถึง 20,000 คน

เกี่ยวกับ Throughwave Thailand

บริษัท ทรูเวฟ (ประเทศไทย) จำกัด ก่อตั้งขึ้นเมื่อปีพ.ศ. 2544 มีพันธะกิจหลักเพื่อพัฒนาระบบสารสนเทศและโครงสร้างพื้นฐานให้กับองค์กรหน่วยงานทั้งภาครัฐและเอกชนในประเทศไทย และภูมิภาคเอเชียตะวันออกเฉียงใต้ ผ่านการนำเสนอด้วยวิธีการที่ตอบโจทย์แก้ปัญหาได้ตรงจุด มีประสิทธิภาพ มีความปลอดภัยสูง และประหยัดทรัพยากร

ตลอดระยะเวลา 10 ปีที่ผ่านมา บริษัท ทรูเวฟ (ประเทศไทย) ได้รับความไว้วางใจจากสถาบันการศึกษา, องค์กรและหน่วยงานชั้นนำทั้งภาครัฐและเอกชนมากมาย ให้ดูแลพัฒนาระบบสารสนเทศและโครงสร้างพื้นฐาน ทั้งด้านระบบเครือข่าย (Network), ระบบเครือข่ายไร้สาย (Wireless), ระบบความปลอดภัยทางด้านเครือข่าย (Network Security), ระบบเครื่องแม่ข่ายและระบบจัดเก็บข้อมูล (Server & Storage) และระบบติดต่อสื่อสาร (Messaging and Collaboration) รวมถึงระบบงานแบบกลุ่มเมฆ (Cloud Computing) อีกด้วย

![]()